移動應(yīng)用安全漏洞檢測報告

一、概述

本次移動應(yīng)用安全檢測旨在評估目標(biāo)應(yīng)用程序的網(wǎng)絡(luò)與信息安全防護能力。通過對應(yīng)用程序進行全面的滲透測試,識別潛在的安全漏洞,并提出相應(yīng)的修復(fù)建議,以提升應(yīng)用的整體安全性。

二、測試范圍與方法

- 測試對象:目標(biāo)移動應(yīng)用程序(版本號:X.X.X)

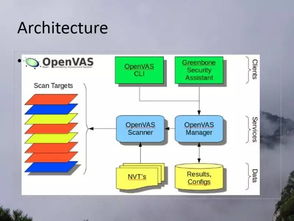

- 測試方法:結(jié)合靜態(tài)代碼分析、動態(tài)安全測試及人工滲透測試,全面覆蓋應(yīng)用的客戶端、服務(wù)器端及通信鏈路。

- 測試標(biāo)準(zhǔn):參考OWASP Mobile Top 10、CWE等國際安全標(biāo)準(zhǔn)。

三、檢測結(jié)果

- 高風(fēng)險漏洞:

- 身份驗證繞過漏洞:攻擊者可繞過登錄驗證直接訪問敏感功能模塊。

- 數(shù)據(jù)傳輸未加密:部分敏感數(shù)據(jù)通過HTTP明文傳輸,存在被竊取風(fēng)險。

- 中風(fēng)險漏洞:

- 不安全的本地存儲:應(yīng)用將用戶憑證以明文形式存儲在本地。

- 日志信息泄露:調(diào)試日志中包含敏感信息,可能被惡意利用。

- 低風(fēng)險漏洞:

- 組件暴露風(fēng)險:部分Activity組件未正確設(shè)置導(dǎo)出權(quán)限。

- 弱加密算法:部分?jǐn)?shù)據(jù)加密采用已過時的加密方式。

四、詳細分析

- 身份驗證繞過漏洞:

- 漏洞描述:通過修改請求參數(shù)或繞過客戶端校驗,攻擊者可未授權(quán)訪問核心功能。

- 風(fēng)險等級:高風(fēng)險

- 修復(fù)建議:增加服務(wù)端校驗機制,實施多因素認(rèn)證。

- 數(shù)據(jù)傳輸未加密:

- 漏洞描述:應(yīng)用在部分場景下使用HTTP協(xié)議傳輸用戶敏感數(shù)據(jù)。

- 風(fēng)險等級:高風(fēng)險

- 修復(fù)建議:全面啟用HTTPS,實施證書綁定技術(shù)。

五、修復(fù)建議匯總

- 對所有用戶輸入實施嚴(yán)格的校驗和過濾。

- 采用強加密算法保護數(shù)據(jù)傳輸和存儲安全。

- 完善身份認(rèn)證機制,增加會話管理安全性。

- 定期更新安全補丁,建立安全開發(fā)生命周期。

六、結(jié)論

本次檢測共發(fā)現(xiàn)12個安全漏洞,其中高風(fēng)險漏洞3個,中風(fēng)險漏洞5個,低風(fēng)險漏洞4個。建議開發(fā)團隊優(yōu)先修復(fù)高風(fēng)險漏洞,并在后續(xù)版本中持續(xù)加強安全防護措施。通過實施建議的修復(fù)方案,可顯著提升應(yīng)用程序的安全防護能力,有效防范潛在的網(wǎng)絡(luò)攻擊。

七、附錄

測試環(huán)境配置、工具列表及詳細測試數(shù)據(jù)詳見附件。

如若轉(zhuǎn)載,請注明出處:http://www.wgpzb.cn/product/40.html

更新時間:2026-03-01 21:41:02